平台地址:https://www.hackthebox.com/

我这里选择的是自己下载 vpn,用 kali 来作为攻击机

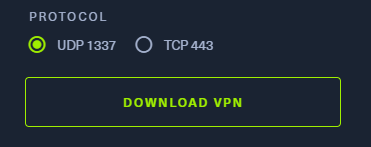

下载 UDP 1337,TCP 实测会比较慢并且不太稳定

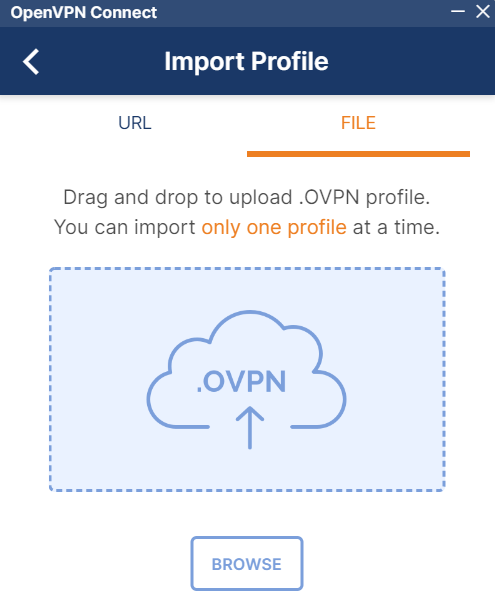

导入到 openvpn 中

kali 中使用命令 openvpn 进行连接

1 | sudo openvpn openvpn文件 |

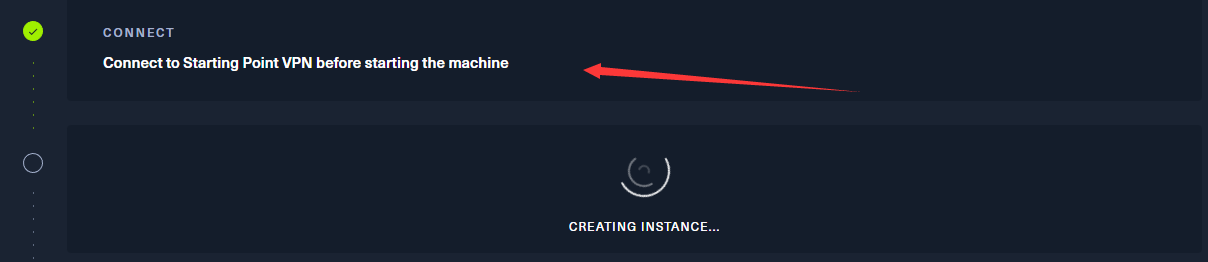

挂好 vpn 确保脸上之后下发靶机

# Meow

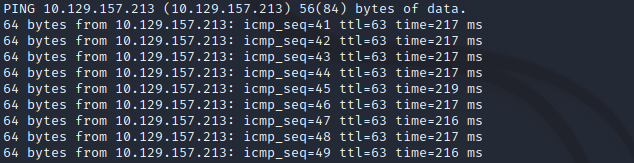

先 ping 一下看看

通了之后证明该 IP 能够成功被访问到

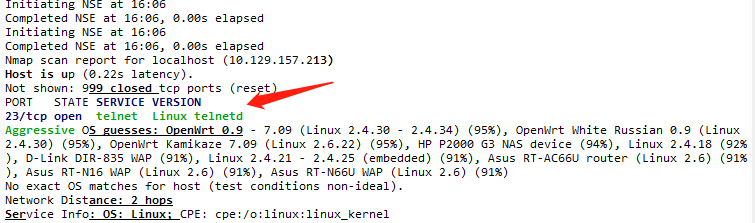

接着用 nmap 进行扫描

发现 23 端口开放并且服务是 telnet

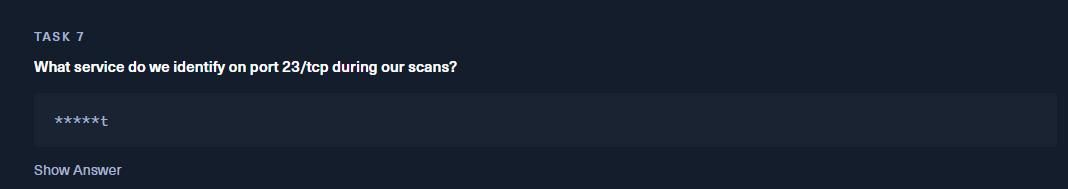

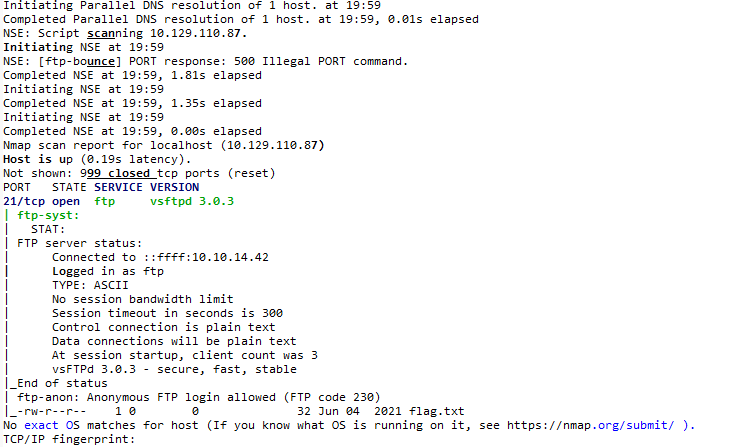

获取了一些基本端口信息之后看看问题

上网查找一下,指的就是虚拟机

1 | 答案:Virtual Machine |

指的是终端

1 | 答案:terminal |

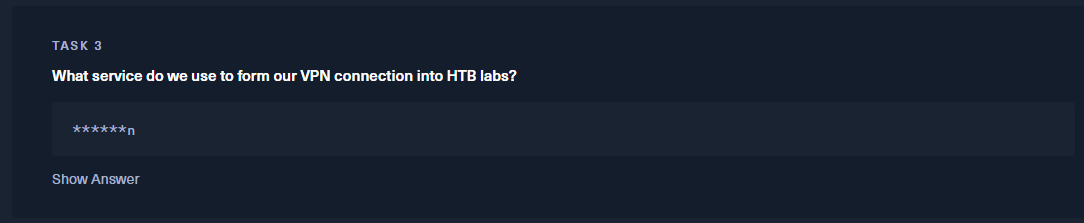

1 | 答案:openvpn |

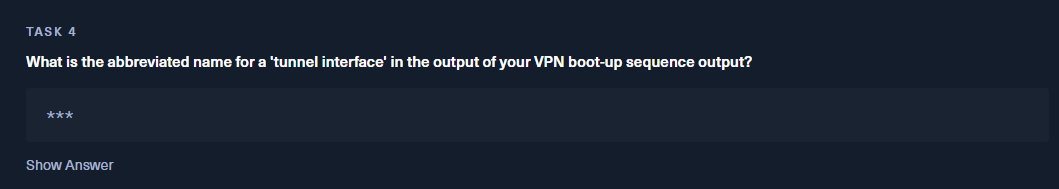

1 | 答案:TUN |

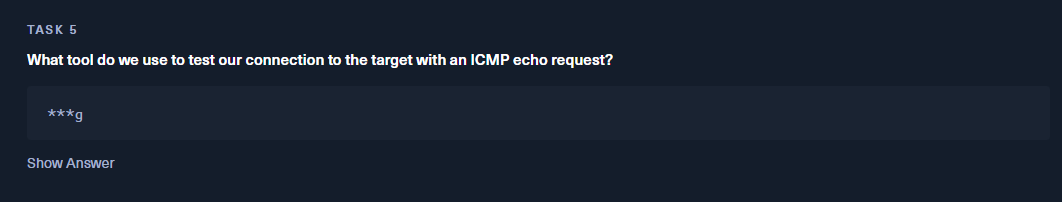

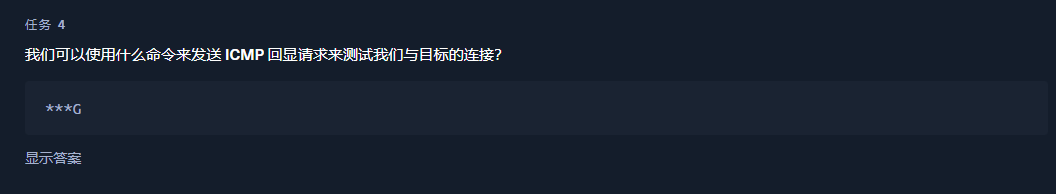

利用回显测试连接,我们知道 Ping 方法使用的是 ICMP 协议

1 | 答案:Ping |

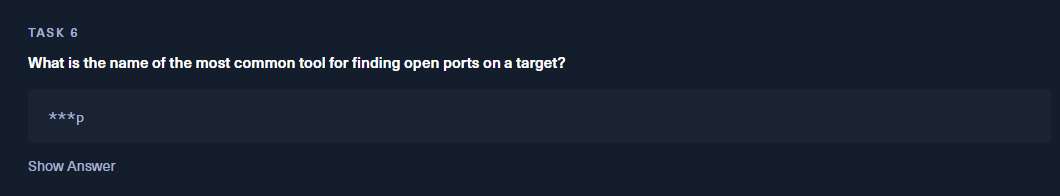

找端口的工具就是刚才使用的 nmap

1 | 答案:nmap |

刚才扫描出来了

1 | 答案:telnet |

题目询问什么用户不需要密码登录,查找资料

Telnet 协议是 TCP/IP 协议族中的一员,是 Internet 远程登录服务的标准协议和主要方式。

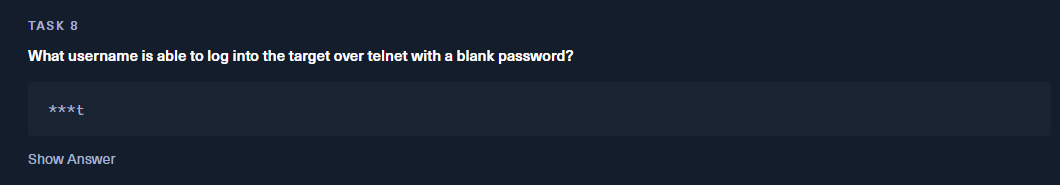

可以使用 telnet 命令进行登录远程主机

1 | telnet IP |

并且 root 用户是可以进行免密登录的

接下来查看路径并且使用命令获取 flag

1 | ls |

# Fawn

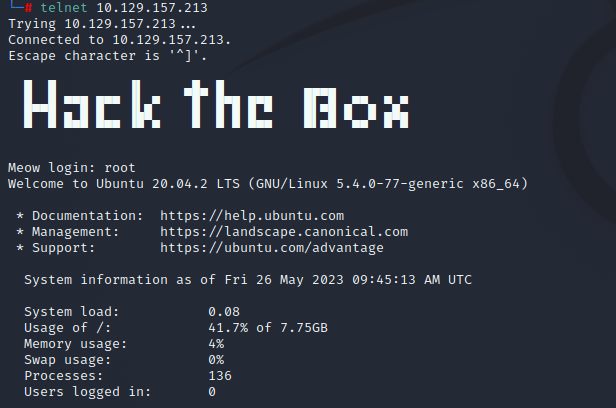

同样的,拿到靶机先扫描一下端口

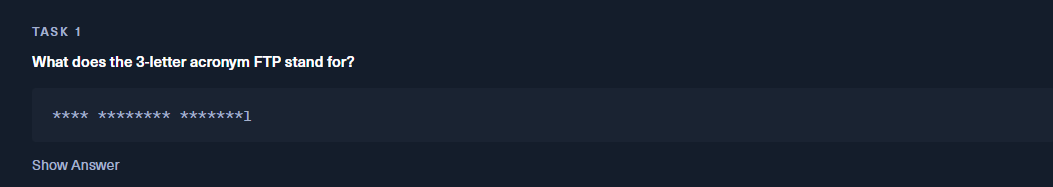

发现 21 端口是开着的,显示 ftp 服务,看看问题

搜索 FTP 全称

1 | 答案:FileTransferProtocol |

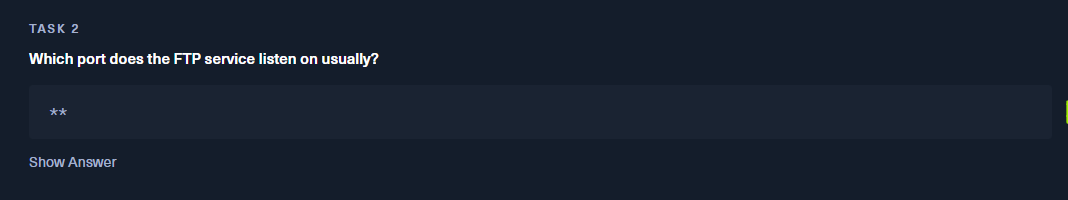

根据刚才扫描的结果可以知道端口为 21

1 | 答案:21 |

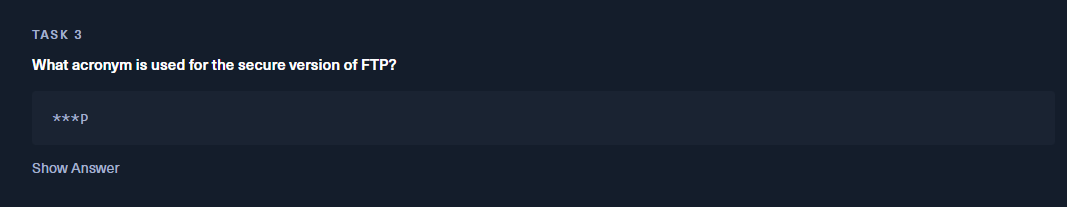

搜索得到 SFTP

1 | 答案:SFTP |

1 | 答案:PING |

根据之前的 nmap 扫描可以知道版本是 vsftpd 3.0.3

1 | 答案:vsftpd 3.0.3 |

1 | 答案:UNIX |

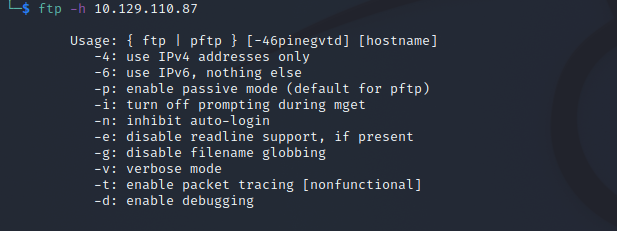

1 | 答案:ftp -h |

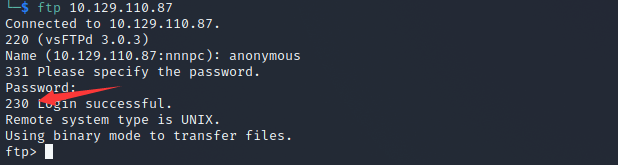

没有帐户的情况下登录使用 anonymous

1 | 答案:anonymous |

登陆成功的响应码,登录之后查看

1 | 答案:230 |

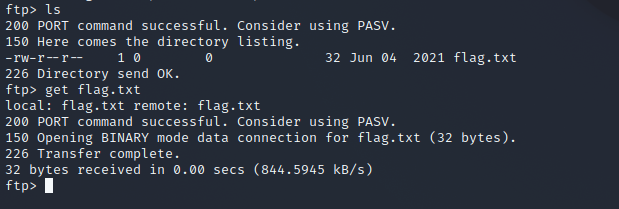

列出可用的文件和目录的命令

1 | 答案:ls |

下载 ftp 服务器上找到文件的命令为 get

1 | 答案:get |

根据之前问题的提示,拿 flag

1 | ls |

可以看到 flag.txt 文件被从 ftp 服务器上下载到了本地

接着在本地进行 cat 就可以了

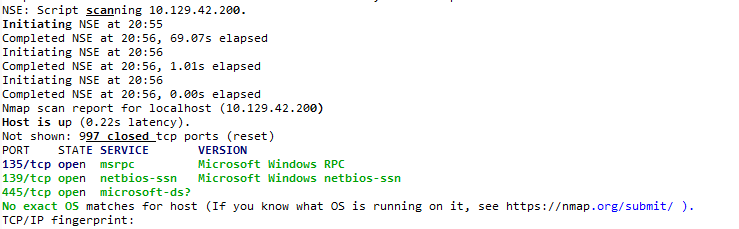

# Dancing

扫描 IP

搜 SMB 全程就行

1 | 答案:Server Message Block |

上网搜索 SMB 的端口

1 | 答案:445 |

根据扫描结果查看 445 端口的服务为 microsoft-ds

1 | 答案:microsoft-ds |

问的是 SMB 命令(smbclient)查看共享资源的参数,参数为 - L

1 | 答案:-L |

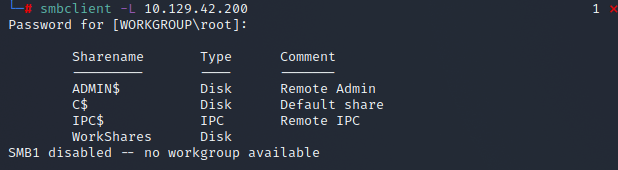

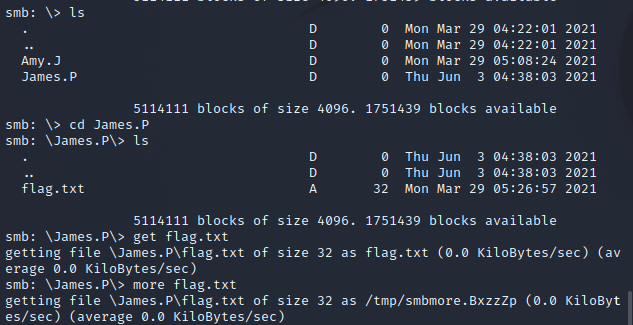

使用 smbclient 命令连接查看服务端分享的资源

1 | smbclient -L IP |

连不上的多连几遍,可能是 vpn 的问题,访问不太稳定

没有密码直接回车就好,问题问的是有几个共享文件

1 | 答案:4 |

这里能无密码连接的共享文件就是最后一个 WorkShares

1 | 答案:WorkShares |

同样问下载文件的命令

1 | 答案:get |

接下来就是拿 flag 了,首先先连接共享文件

1 | smbclient \\\\IP\\WorkShares |

这里也是多连接访问几次,或者把 vpn 关掉重开

1 | ls |

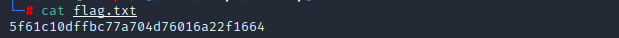

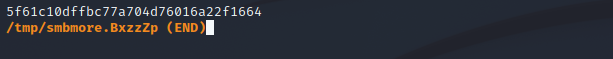

这里根据之前题目的提示可以知道最终 get 下载 flag.txt 文件(下载好之后直接本地 cat 就好)

但同时也可以使用 more 命令直接查看 flag,如下图所示

# Redeemer

扫描下 IP,看看开放的端口

可能是 vpn 的问题,我一直都没有扫出来对应开放的端口,所以看了下网上的 wp

发现开放的是 6379 端口,考的应该是 redis 未授权漏洞

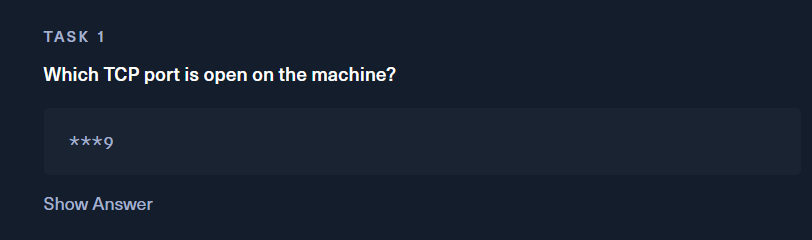

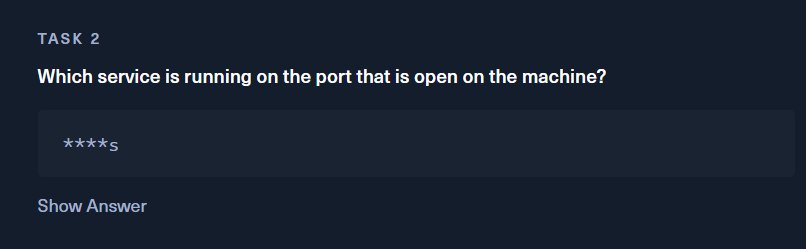

这个问的就是开放的端口

1 | 答案:6379 |

询问开放端口上的服务

1 | 答案:Redis |

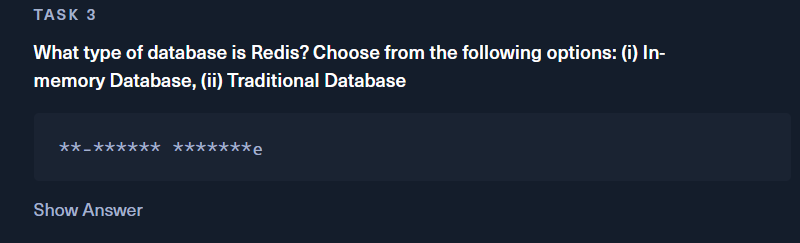

选择题选择第一个

1 | 答案:In-memory Database |

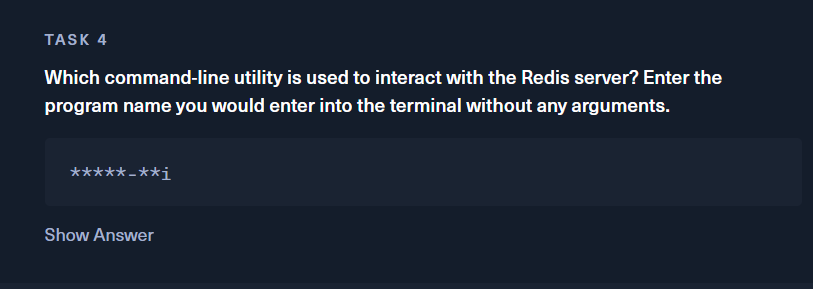

询问能连接 redis 服务器的命令

1 | 答案:redis-cli |

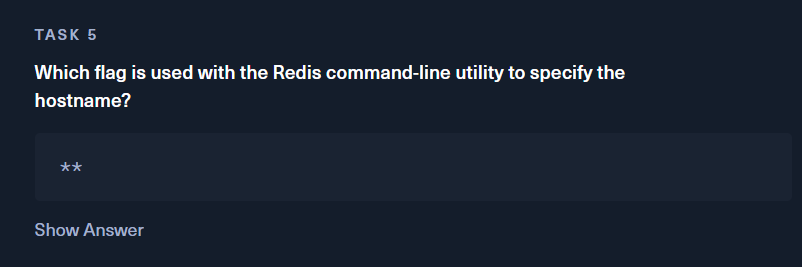

命令所使用标记主机的参数

1 | 答案:-h |

查看服务器信息的命令

1 | 答案:info |

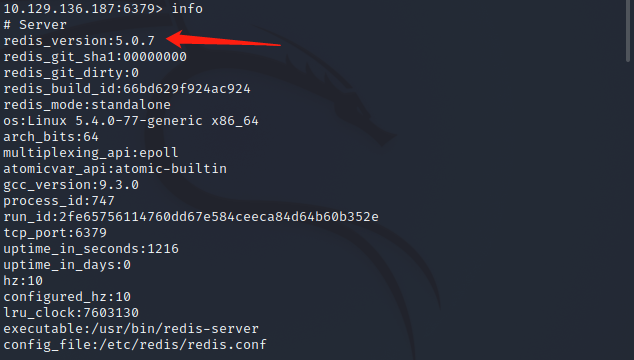

redis 版本,连接上之后使用 info 命令查看版本

1 | sudo redis-cli -h IP |

1 | 答案:5.0.7 |

1 | 答案:select |

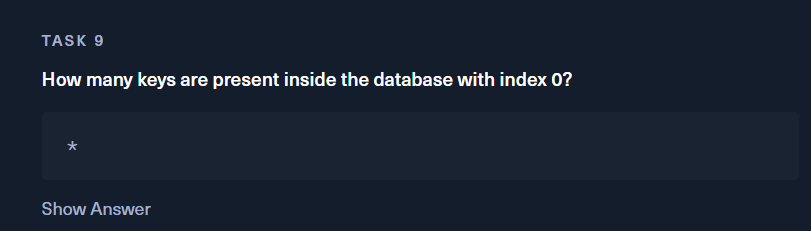

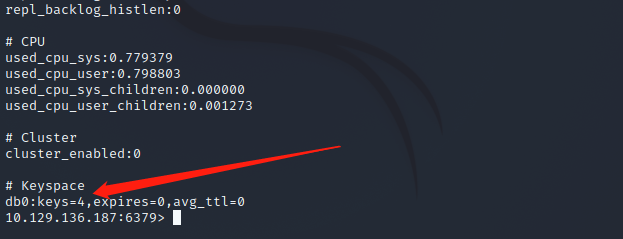

索引为 0 的数据库有多少个键,在之前的 info 信息中寻找信息

1 | 答案:4 |

查看所有键的命令

1 | 答案:keys * |

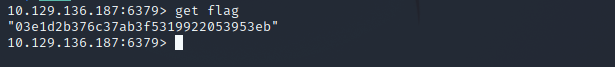

接下来获取最后的 flag

1 | get flag |